本地防火墻應用領域

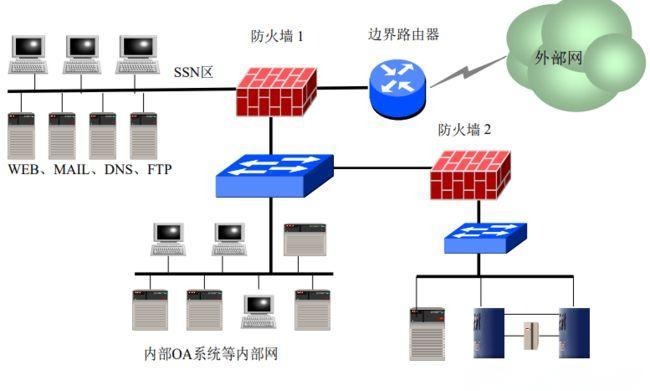

在網絡安全體系中,防火墻作為道防線,雖無法完全消除入侵風險,但能有效抑制入侵后的惡意活動,通過流量監測與過濾機制形成關鍵防護層。源IP地址過濾是防火墻的基礎防御手段。通過靜態規則或動態更新的黑名單數據庫,防火墻可精細攔截來自已知惡意源(如僵尸網絡節點、漏洞掃描工具源)或可信度低的IP地址范圍的連接請求。這種基于IP信譽的防護策略,可大幅減少自動化攻擊工具的探測機會,降低惡意活動發生的概率。病毒掃描引擎則為網絡傳輸的文件設立了安全閘口。防火墻集成實時更新的病毒特征庫,對HTTP、FTP、郵件附件等通道中的文件進行動態掃描,識別勒索軟件、木馬程序等惡意代碼,并立即阻斷其傳播路徑,有效防止入侵者通過文件投遞惡意負載。應用程序控制進一步細化了防護策略。防火墻可識別并限制高危應用協議(如遠程控制工具、P2P文件共享),防止攻擊者利用合法應用建立隱蔽通道。對非必要應用通信的阻斷,壓縮了潛在攻擊面。聲譽過濾機制結合威脅情報平臺,實現主動防御。通過查詢IP/域名聲譽數據庫,防火墻可對異常或高風險連接實施阻斷,例如拒絕來自數據泄露高發IP的訪問請求,從而在入侵者嘗試橫向移動時及時切斷攻擊鏈。 防火墻可以實現網絡流量的負載均衡,提高網絡性能和可靠性。本地防火墻應用領域

現代企業網絡面臨復雜威脅,防火墻通過智能端口掃描引擎實現全端口、全協議檢測。某金融機構曾遭遇隱蔽后門攻擊,傳統防火墻未能識別,而新一代防火墻通過深度掃描發現開放的非標準端口并阻斷異常通信,成功防止數據泄露。其內置的協議分析模塊涵蓋HTTP/2、QUIC等新興協議,可自動識別偽裝成正常流量的攻擊。智能協議識別技術準確率達99.7%,誤報率低于0.3%。防火墻不僅能檢測活躍連接,還可識別休眠端口中的潛在漏洞,主動防護零日攻擊。結合AI動態學習,防火墻持續優化掃描策略,實現防護。從邊緣到關鍵網絡,實現端口管控助力企業構建無縫安全屏障。東莞醫療行業防火墻需要多少錢防火墻可以調整網絡流量的帶寬分配,優化網絡資源的利用效率。

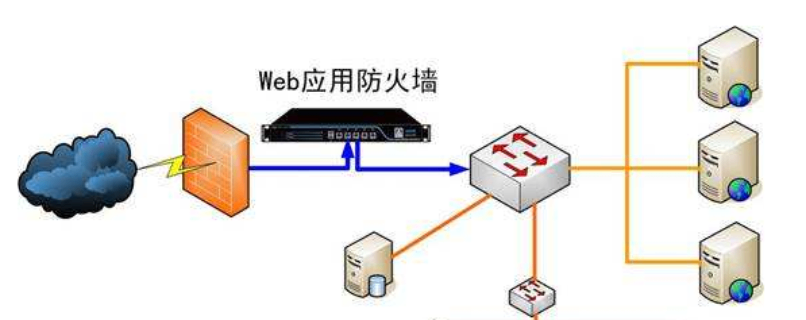

防火墻應對新型威脅的多重防護機制。在網絡安全形勢日益嚴峻的當下,防火墻作為網絡安全的關鍵防線,具備多種功能以識別和阻止新的威脅。簽名檢測是防火墻的基礎防護手段。它依靠已知威脅的特征,也就是簽名來開展工作。這些簽名是依據已發現的惡意代碼、攻擊模式以及漏洞等信息創建的。當網絡流量與已知簽名相匹配時,防火墻會迅速將其攔截,有效防范那些利用已知漏洞發起的攻擊。不過,這種方式對于未知威脅的檢測能力有限。威脅情報和黑名單集成則讓防火墻能及時掌握動態。通過與威脅情報提供商合作,防火墻可以獲取新發現的惡意IP地址、域名、URL等信息,并據此更新黑名單。一旦網絡中出現與黑名單相關的流量,防火墻便會立即阻止,降低了遭受新型攻擊的風險。行為分析功能是先進防火墻的一大亮點。它會對網絡流量和系統行為進行實時監測,識別其中的異常模式。比如,當檢測到大量的連接嘗試、異常的數據傳輸模式等情況時,防火墻會果斷阻止這些活動,并觸發警報。這種基于行為的檢測方式能夠發現未知威脅和零日攻擊,為網絡安全提供更的保障。通過簽名檢測、威脅情報和黑名單集成以及行為分析等多種功能的協同作用,防火墻能夠更好地應對不斷變化的網絡威脅。

防火墻與入侵檢測系統(IDS)/ 入侵防御系統(IPS)可以相互配合,提供更強大的網絡安全防護能力。防火墻主要負責基于規則的網絡訪問控制,阻止未經授權的網絡流量進入內部網絡;而 IDS/IPS 則專注于對網絡流量的深度檢測,識別潛在的入侵行為和攻擊跡象。例如,當防火墻允許正常的 HTTP 流量進入內部網絡后,IDS/IPS 會對這些流量的內容進行實時監測,檢查是否存在惡意的 SQL 注入、跨站腳本攻擊(XSS)等應用層攻擊行為。如果 IDS 檢測到可疑的攻擊行為,它會向管理員發出警報;而 IPS 則更進一步,不僅能夠檢測到攻擊,還可以自動采取措施阻斷攻擊流量,防止其對內部網絡造成損害。兩者的協同工作可以實現優勢互補,防火墻在網絡邊界進行第1道防線的訪問控制,IDS/IPS 在內部網絡對通過防火墻的流量進行更深入的檢測和防御,從而構建一個更加多方位、多層次的網絡安全防御體系,有效應對各種復雜的網絡攻擊威脅。防火墻可以對流量進行源/目的地IP地址過濾,限制特定主機的網絡訪問。

在當今注重節能環保的時代背景下,防火墻的綠色節能技術也逐漸受到關注。一些防火墻產品采用了先進的硬件設計和電源管理技術,以降低功耗。例如,在網絡流量較低的時間段,防火墻可以自動進入低功耗模式,減少不必要的能源消耗,而在流量高峰時能夠迅速恢復到正常工作狀態,確保網絡安全防護不受影響。此外,通過優化硬件架構和散熱設計,提高能源利用效率,減少熱量產生,不僅降低了對環境的影響,還可以降低企業的數據中心運營成本。對于大規模部署防火墻的企業來說,這些綠色節能技術的應用可以在保障網絡安全的同時,實現節能減排的目標,符合企業可持續發展的戰略要求,為企業創造更大的經濟效益和環境效益,推動網絡安全產業的綠色發展。防火墻可以通過設置訪問控制列表(ACL)和安全策略,限制用戶對網絡資源的訪問權限。本地防火墻應用領域

防火墻可以根據特定條件自動觸發響應操作,如阻止攻擊者的IP地址。本地防火墻應用領域

隨著下一代網絡技術(如 IPv6、軟件定義網絡 SDN、網絡功能虛擬化 NFV 等)的發展,防火墻也在不斷演進以適應新的網絡環境。在 IPv6 環境下,防火墻需要支持對 IPv6 地址和協議的處理,確保在向 IPv6 過渡過程中網絡的安全性。例如,對于新出現的基于 IPv6 的攻擊方式,防火墻應具備相應的檢測和防御能力,防止駭客利用 IPv6 的新特性進行攻擊,如 IPv6 鄰居發現協議(NDP)的攻擊防范。對于 SDN 和 NFV 技術,防火墻可以與 SDN 控制器集成,實現基于軟件定義的安全策略動態部署和流量控制。通過 SDN 的集中控制平面,防火墻能夠根據網絡的實時狀態和業務需求,快速靈活地調整安全策略,提高網絡安全防護的靈活性和適應性。同時,NFV 技術使得防火墻可以以虛擬設備的形式部署在通用服務器上,降低硬件成本,提高部署的靈活性和可擴展性,更好地滿足下一代網絡對安全和靈活性的雙重需求。本地防火墻應用領域

- 深圳新一代超融合哪家好 2025-06-15

- 深圳新能源行業超融合部署指南 2025-06-15

- 東莞高性能防火墻技術 2025-06-14

- 本地防火墻應用領域 2025-06-14

- 東莞汽車行業防火墻軟件 2025-06-14

- 東莞醫療行業防火墻需要多少錢 2025-06-14

- 廣東電信防火墻哪家專業 2025-06-14

- 廣東房地產超融合安全集成 2025-06-13

- 網絡安全域怎么設置 2025-06-13

- 東莞機房超融合報價 2025-06-13

- 崇明區口碑好展示車加工優勢 2025-06-15

- 吉林實用新型專利代理 2025-06-15

- 杭州新能源汽車電池系統管理 2025-06-15

- 新能源汽車行業適用什么管理軟件代理商 2025-06-15

- 實驗室每平米裝修價格 2025-06-15

- 新泰自動化智能營銷優勢 2025-06-15

- 江蘇酸菜魚加盟有哪些 2025-06-15

- 杭州本地影視制作多少錢 2025-06-15

- 金山區營銷桁架搭建概況 2025-06-15

- 懷柔區品牌試驗外包服務優勢 2025-06-15